Nuestros servicios de consultoría en materia de Planificación de la Respuesta Cibernética (CRP)

Planificación de la ciberrespuesta (CRP)

Ya en 2012, Robert Mueller (Director del FBI) dijo: "Sólo hay dos tipos de empresas. Las que ya han sido hackeadas y las que lo serán". En 2015, Jahn Chambers, entonces CEO de Cisco Systems, le siguió y dijo: "Solo hay dos tipos de empresas. Las que ya han sido hackeadas y las que no saben que han sido hackeadas".Estas declaraciones siguen siendo tan pertinentes como cuando se hicieron. Según los resultados de encuestas recientes, sólo alrededor del 30% de las empresas han tomado las medidas de precaución adecuadas en materia de detección, defensa y gestión de ciberataques. Los incidentes de seguridad informática tardan en detectarse unos 200 días (según el IBM Data Security Report 2022, una media de 277 días, unos nueve meses).

Los ciberataques no dejan de aumentar desde hace años y causan daños financieros y de reputación muy elevados a las empresas afectadas. Solo en Alemania, el importe anual de los daños pasó de "todavía" 103.000 millones de euros en 2019 a más de 200.000 millones de euros en 2022.

Los ciberataques no dejan de aumentar desde hace años y causan daños financieros y de reputación muy elevados a las empresas afectadas. Solo en Alemania, el importe anual de los daños pasó de "todavía" 103.000 millones de euros en 2019 a más de 200.000 millones de euros en 2022.

Según un estudio reciente de IBM de 2022, un ataque exitoso de ransomware cuesta a las empresas afectadas una media de 4,54 millones de dólares estadounidenses. El rescate en sí todavía no está incluido en esta suma.

Entre 2021 y 2022, la cantidad de ransomware aumentó alrededor de un 13%. Esto es más que en los cinco años anteriores juntos. Nueve de cada diez empresas (88%) se vieron afectadas por ataques en 2020/2021. En 2018/2019, tres cuartas partes (75%) fueron víctimas. Estas son las conclusiones de un estudio representativo de la asociación digital Bitkom, para el que se encuestó a más de 1.000 empresas de todos los sectores.

-

malware (virus, gusanos, etc., a veces polimórficos)

-

phishing

-

denegación de servicio distribuida (DDoS)

-

inyección SQL

-

secuencias de comandos en sitios cruzados (XSS)

En 2022, la aseguradora industrial Allianz Global Corporate & Specialty identificó los incidentes cibernéticos como el mayor riesgo empresarial, muy por delante de las catástrofes naturales o el estallido de otra pandemia.

Las crisis geopolíticas, como la guerra en Ucrania y la guerra comercial entre Estados Unidos y China, también juegan su papel. Los ciberataques por motivos políticos suelen ser llevados a cabo por agentes estatales que pueden disponer de recursos considerablemente mayores, tanto financieros como técnicos. Esto permite el uso de métodos de ataque sofisticados, incluidos los APT y los exploits de día cero (vulnerabilidades desconocidas hasta ahora), así como el malware avanzado.

En la darknet/web profunda ha surgido en los últimos años la economía sumergida, que ofrece el cibercrimen como servicio. Nunca ha sido tan fácil conseguir las "herramientas" para un ciberataque. El volumen de negocio anual del cibercrimen como servicio se estima actualmente en unos 3.000 millones de dólares estadounidenses.

Como resultado de esta situación de amenaza masiva en curso, se han aplicado o se están aplicando diversas actualizaciones/cambios en los requisitos legales y reglamentarios. Éstas obligan cada vez a más empresas a considerar la gestión estructurada de un ciberataque y a implantar sistemas de gestión adecuados.

Cabe destacar lo siguiente

-

"Directiva sobre medidas para un nivel elevado común de ciberseguridad en toda la Unión" (Directiva NIS2)

-

Ley sobre la aplicación de la NIS2 de la UE y el refuerzo de la ciberseguridad (NIS2UmsuCG) - actualmente en proyecto

-

Ley de Seguridad Informática 2.0

-

Ley de resiliencia operativa digital (DORA)

Nuestros servicios de consultoría CRP

Trabajamos con usted para desarrollar soluciones personalizadas adaptadas a sus necesidades en este complejo entorno (informático). Le ayudamos a establecer la planificación de la respuesta cibernética y la gestión de la respuesta a incidentes cibernéticos (CIRM). Con nuestros muchos años de experiencia, le apoyamos en la introducción, el desarrollo o la evaluación de su CRP o CIRM existentes. Por supuesto, también tenemos en cuenta las interfaces correspondientes con otras disciplinas de gestión, como la gestión de la continuidad del negocio (BCM), la gestión de la continuidad de los servicios de TI (ITSCM) y la gestión de crisis (GdC).Nuestro coaching en CRP

A la hora de ejecutar proyectos, nuestros expertos en TI siempre se centran en desarrollar los conocimientos internos. Nuestro objetivo es que usted adquiera de nosotros los conocimientos necesarios sobre el proceso de gestión durante la ejecución del proyecto y que después pueda poner en práctica directamente lo aprendido. Los nuevos procesos no siempre reciben una respuesta totalmente positiva. Según nuestros muchos años de experiencia, la mejor manera de superar el escepticismo interno es crear la conciencia necesaria entre los empleados. En línea con la cita de Antoine de Saint-Exupéry "Si quieres construir un barco, no reúnas hombres para conseguir madera, asignar tareas y organizar el trabajo, sino enséñales a anhelar el vasto e interminable mar", no dudes en ponerte en contacto con nosotros si necesitas ayuda para preparar y aplicar medidas de concienciación.¿Cuáles son los tres argumentos más importantes a favor de la CRP?

La planificación de la ciberrespuesta crea estructuras organizativas y de personal para una respuesta rápida y eficaz a los ciberataques. Esto incluye la identificación del incidente, la contención de la amenaza, el restablecimiento de los sistemas afectados y la minimización del impacto en las operaciones empresariales.-

La contención rápida y la minimización del impacto pueden ser críticas para la supervivencia de la empresa

-

Cumplimiento de los requisitos del "ciberseguro"

-

Cumplimiento de los requisitos legales y/o reglamentarios

¿Por qué es tan importante la CRP?

La PRC es tan importante porque puede marcar la diferencia entre una respuesta eficaz a un ciberataque y graves consecuencias para una organización. Permite detectar rápidamente los ataques y adoptar las contramedidas adecuadas para limitar los daños.Las empresas que planean tomar precauciones suelen centrarse únicamente en la respuesta a un ciberataque. Esto es problemático, ya que es sólo una parte de un enfoque global de ciberseguridad y carece, por ejemplo, de prevención y detección.

Por tanto, la planificación de la ciberrespuesta se centra no sólo en la respuesta tras un incidente, sino también en la prevención de ataques y la detección temprana de amenazas. Sin una estrategia proactiva que integre prevención, supervisión, detección y respuesta, las organizaciones son más vulnerables a los ataques.

¿Qué es exactamente la CRP?

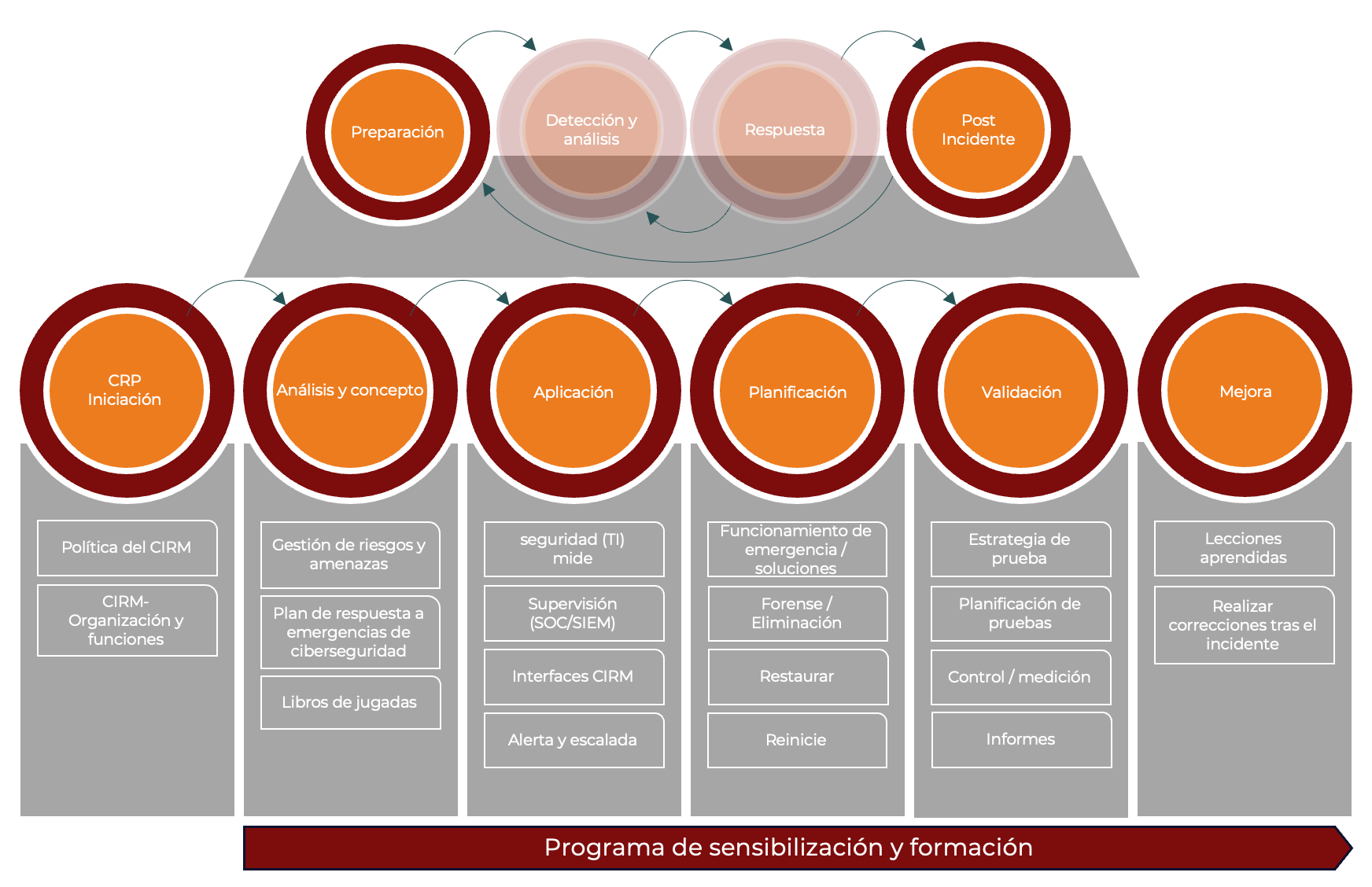

La planificación de la ciberrespuesta (CRP), por sus siglas en inglés) es la planificación y preparación proactivas y sistemáticas de medidas para responder eficazmente a los ciberataques. Su objetivo es anticiparse a los incidentes de seguridad y desarrollar medidas preparatorias para evitar que se produzcan incidentes de seguridad (informática) o, al menos, minimizar su impacto.El CRP es la base para una gestión eficaz de la respuesta a los ciberincidentes. Por lo tanto, el CRP describe la fase de "Preparación" en la gestión de la respuesta a incidentes cibernéticos. CRP se utiliza para establecer, probar y mejorar CIRM. CRP también crea la capacidad de monitorizar continuamente los ataques. Esto incluye, entre otras cosas

-

Establecer una estructura organizativa para la preparación y la respuesta

-

Identificación y evaluación continuas de amenazas y ciberriesgos

-

Creación y actualización de planes detallados para estar preparados ante distintos tipos de ciberataques

-

Uso de tecnologías y herramientas de seguridad para detectar y responder a incidentes

-

Planificación y realización periódica de pruebas y ejercicios de simulación

-

Medidas periódicas de formación y concienciación

¿Y cuáles son los objetivos de la CRP?

El CRP no puede evitar por completo los ciberataques. La seguridad al cien por cien no existe, y hay que reconocer que puede haber daños. Pero que haya o no una respuesta planificada y probada a los ciberataques marca una diferencia significativa.En principio, la CRP persigue varios objetivos clave. Estos incluyen, entre otros

-

Reforzar la resistencia de la empresa a los ciberataques

-

Minimizar los daños y reducir la pérdida de datos, las pérdidas financieras y la interrupción de las operaciones

-

Garantizar la continuidad del negocio y la supervivencia de la empresa

-

Cumplimiento de los requisitos legales y reglamentarios

-

Proteger la reputación y la confianza de los clientes

¿Qué ventajas tiene una empresa con un CRP establecido?

Un CRP establecido ofrece a las empresas toda una serie de ventajas. Entre otras-

Respuesta rápida y eficaz a los ciberataques

-

Minimización del impacto y los daños a la empresa

-

Empleados concienciados con la seguridad

-

Reducción de costes mediante la prevención de ciberataques

-

Mayor resistencia a los ciberataques

-

Cumplimiento en caso de requisitos de reguladores y socios contractuales

¿Cómo es la implantación de un CRP?

Nuestros expertos cualificados apoyan la implantación o el desarrollo de su CRP utilizando nuestro modelo de procesos, que combina todos los requisitos de las siguientes normas y directrices.-

Instituto Nacional de Estándares y Tecnología, Publicación especial 800-61, Revisión 2, Guía de gestión de incidentes de seguridad informática (NIST 800-61)

-

Marco de Ciberseguridad del NIST

-

Directrices del Instituto SANS

Iniciación del CRP

La iniciación es la base del éxito de la implantación de un CRP. La dirección encarga la implantación del CRP en la empresa en forma de política de CRP. La estructura organizativa y los pasos del proceso se documentan en la política de CRP. Además, se definen medidas para mantener el proceso de CRP, su seguimiento y su mejora continua.Análisis y concepto

IEn la fase de análisis se identifican y analizan todas las amenazas y escenarios de ataque actuales. Se evalúa la probabilidad de que un riesgo se materialice y el impacto que tendría en caso de producirse. Los libros de jugadas se adaptan en función de las amenazas identificadas.Aplicación

La fase de aplicación del CRP es la etapa en la que se ponen en práctica las medidas de seguridad (TI) previstas. Esto incluye todas las medidas de protección, prevención, detección y alerta/escalada, como el Centro de Operaciones de Seguridad (SOC), el SIEM y la supervisión técnica. Esta fase es crucial, ya que es aquí donde las consideraciones teóricas y estratégicas y los resultados de las fases anteriores se transforman en medidas y cambios concretos dentro de la organización.Planificación

Durante la fase de planificación, se elabora un plan detallado y documentado para una posible operación de emergencia, el procedimiento para limpiar los sistemas, restaurar los datos y reiniciar las infraestructuras informáticas, los sistemas informáticos y las aplicaciones.Validación

La fase de validación del CRP comprueba si las medidas de control y seguridad (informática) aplicadas son eficaces, eficientes y adecuadas. Esta fase incluye pruebas y auditorías periódicas. Esta fase es crucial para la mejora continua del nivel de seguridad y garantiza que la organización pueda responder a los nuevos retos y a las amenazas cambiantes. La validación y el ajuste periódicos de las estrategias de seguridad son esenciales para mantener un alto nivel de ciberseguridad.Mejora

La fase de mejora tiene por objeto mejorar continuamente el proceso de planificación de la ciberrespuesta de la organización y la gestión de la respuesta a los ciberincidentes. La mejora continua (CIP o ciclo PDCA) es el principio básico de todos los sistemas de gestión modernos. Los resultados de la fase de validación del CRP y de la fase posterior al incidente procedentes de la gestión de los incidentes ocurridos fluyen hacia esta fase. Toda la información se utiliza para identificar el potencial de mejora. Las mejoras continuas aumentan la eficacia global del CRP y del CIRM.Programa de sensibilización y formación

La aplicación de medidas periódicas de concienciación y formación son componentes cruciales en el contexto de la planificación de la ciberrespuesta. Más del 80% de los ciberataques se deben a errores humanos. Las medidas de formación y concienciación permiten a los empleados reconocer posibles ciberamenazas y responder a ellas correctamente. La formación en CRP prepara a los empleados para responder con rapidez y eficacia a los incidentes, lo que ayuda a minimizar los daños.Una empresa que invierte en la formación de sus empleados demuestra su compromiso con la ciberseguridad, lo que refuerza la confianza de clientes y socios.