Advies over informatiebeveiliging

Beveiliging van informatie

De bescherming van gevoelige bedrijfsgegevens wordt steeds belangrijker naarmate de digitalisering voortschrijdt en klanten en partners steeds meer worden geïntegreerd in bedrijfsprocessen. Dit maakt de bescherming van deze gevoelige informatie des te belangrijker. Informatie is een bedrijfsmiddel, in welke vorm dan ook. Informatie ontstaat wanneer gegevens worden geanalyseerd en verwerkt om ze een structuur te geven die door mensen kan worden begrepen en geïnterpreteerd. Informatie zijn dus verwerkte gegevens die een context, relevantie en doel hebben.

Informatie is een bedrijfsmiddel, in welke vorm dan ook. Informatie ontstaat wanneer gegevens worden geanalyseerd en verwerkt om ze een structuur te geven die door mensen kan worden begrepen en geïnterpreteerd. Informatie zijn dus verwerkte gegevens die een context, relevantie en doel hebben.

In de context van informatiebeveiliging gaat het in de eerste plaats om de bescherming van informatie, dat wil zeggen verwerkte gegevens die op de een of andere manier belangrijk zijn voor uw organisatie. De onderliggende gegevens spelen echter ook een belangrijke rol. Als gegevens niet in een vroeg stadium van hun levenscyclus worden beveiligd, kan de resulterende informatie gevaar lopen.

Klassieke informatiebeveiligingsrisico's omvatten niet alleen opzettelijke acties, maar ook elementaire gevaren zoals brand, water, storm, aardbevingen en mislukte software-updates. Met andere woorden, alles wat de zogenaamde beschermingsdoelen zoals beschikbaarheid, integriteit en vertrouwelijkheid in gevaar kan brengen. De belangrijkste focus van deze benadering is het verminderen van risico's voor informatie en in het bijzonder het te allen tijde waarborgen van de integriteit, beschikbaarheid en vertrouwelijkheid van gegevens en informatie.

De complexiteit van informatiebeveiliging moet voor u te allen tijde eenvoudig toe te passen zijn. Daarom helpen wij u als partner om het grootst mogelijke voordeel te behalen zonder het beschermende effect of de conformiteit met normen te verwaarlozen. We staan te allen tijde aan uw zijde als coach en sparringpartner.

Onze ISM-adviesdiensten

We werken met u samen om maatwerkoplossingen te ontwikkelen die zijn afgestemd op uw eisen in deze complexe (IT-)omgeving. We ondersteunen u bij het opzetten van een ISM-systeem of het verder ontwikkelen van een bestaand systeem. Met onze jarenlange ervaring ondersteunen wij u bij de invoering, verdere ontwikkeling en/of evaluatie van uw bestaande beheersysteem voor informatiebeveiliging (ISMS). Vanzelfsprekend houden wij ook rekening met de bijbehorende raakvlakken met andere managementdisciplines zoals Business Continuity Management (BCM), IT Service Continuity Management (ITSCM), Cyber Incident Response Management (CIRM) en Crisis Management (KM).Als certificering aanstaande is, helpen wij u graag als onafhankelijk adviesbureau om te bepalen of u klaar bent voor certificering en, indien nodig, om passende oplossingen te vinden. Onze experts en auditors houden de vinger aan de pols en volgen de huidige trends en vereisten in ISM voor u in overeenstemming met de geldende normen (ISO 27001 en BSI IT-Grundschutz). Onze experts ondersteunen u ook bij het beoordelen van de vereisten voor exploitanten van kritieke infrastructuren in verband met de verplichting om bewijs te leveren conform artikel 8a (3) BSIG en veilige netwerkexploitatie conform artikel 11 (1a) EnWG.

Onze ISM-coaching

Bij het implementeren van projecten richten onze IT-experts zich altijd op het opbouwen van interne expertise. Ons doel is dat u tijdens de implementatie van het project de benodigde kennis over het beheerproces van ons leert en het geleerde vervolgens direct in de praktijk kunt brengen. Nieuwe processen worden niet altijd onverdeeld positief ontvangen. Onze jarenlange ervaring leert dat de beste manier om interne scepsis te overwinnen is om het bewustzijn onder werknemers te vergroten. Om Antoine de Saint-Exupéry „Als je een schip wilt bouwen, trommel dan geen mannen op om hout te kopen, taken toe te wijzen en het werk te verdelen, maar leer de mannen het verlangen om een schip te bouwen; Leer de mannen in plaats daarvan te verlangen naar de uitgestrekte, eindeloze zee“ – Neem gerust contact met ons op als je ondersteuning nodig hebt bij het voorbereiden en uitvoeren van bewustwordingsactiviteiten.Wat zijn de drie belangrijkste argumenten voor ISM?

ISM als managementproces creëert organisatorische en personele structuren om (IT-)beveiligingsincidenten te voorkomen. In het algemeen is ISM niet alleen een kwestie van IT-beveiliging, maar een strategische noodzaak die de hele bedrijfsvoering beïnvloedt. Een gevestigd beheersysteem voor informatiebeveiliging geeft een belangrijke boodschap af aan de markt. Het schept vertrouwen bij klanten, leveranciers en andere dienstverleners met betrekking tot-

de bescherming van gevoelige gegevens en vertrouwelijke informatie zoals persoonlijke gegevens, financiële informatie en intellectueel eigendom

-

het voldoen aan wettelijke en regelgevende vereisten

-

de voltooiing van projecten en diensten binnen de geplande of beloofde tijd

Waarom is ISM zo belangrijk?

Informatie is een van de belangrijkste immateriële activa van een organisatie. Daarom moet informatie adequaat worden beschermd door systemen, processen en interne controles te combineren om de integriteit en vertrouwelijkheid van gegevens en operationele procedures in een organisatie te waarborgen. Puur technische bescherming via bijvoorbeeld firewallsystemen is niet langer voldoende en moet gepaard gaan met organisatorische maatregelen. Van gerichte social engineering-aanvallen tot geavanceerde malwaretechnieken en elementaire gevaren zoals aardbevingen of overstromingen, de bedreigingen zijn talrijk en gevarieerd. De beveiliging van bedrijfsgegevens moet strategisch worden benaderd. Het opzetten van een ISMS stelt bedrijven vaak voor grote uitdagingen, omdat ze de expertise binnen hun eigen gelederen missen. Zonder een ISMS zijn de risico's voor de bedrijfsmiddelen en productieprocessen echter niet te overzien.Wat is ISM precies?

Informatiebeveiliging is een managementsysteem dat voorziet in processen voor de bescherming van informatie, ongeacht het type en de herkomst ervan. Dit omvat onder andere het opzetten van een geschikte beveiligingsorganisatie, het creëren van een beveiligingsconcept, het definiëren van generieke beveiligingsdoelstellingen en het identificeren, beoordelen en beperken van informatierisico's. In de praktijk is het doel het voorkomen of in ieder geval het verkleinen van de kans op onbevoegde/ongewenste toegang tot gegevens of onwettig gebruik, openbaarmaking, verstoring, verwijdering, corruptie, wijziging, herziening, vastlegging of ontwaarding van informatie. Dit omvat ook maatregelen om de negatieve gevolgen van dergelijke incidenten te beperken.Informatiebeveiliging is de bescherming van informatie met als doel de continuïteit van de bedrijfsvoering te waarborgen en bedrijfsrisico's te minimaliseren.

Welke voordelen heeft een bedrijf met een gevestigde ISM?

Informatiebeveiligingsincidenten veroorzaken vaak grote financiële en/of reputatieschade voor een bedrijf. De financiële schade kan al snel in de miljoenen lopen. Voorbeelden zijn er genoeg en zijn te vinden in de relevante media. De kans dat zich een beveiligingsincident voordoet, kan enorm worden verkleind door een opgesteld ISMS. Maar zelfs als u wordt getroffen door een beveiligingsincident, is de impact veel kleiner dan wanneer uw bedrijf onvoorbereid is. Door de proactieve oriëntatie van een ISMS kunt u potentiële kwetsbaarheden in een vroeg stadium herkennen en passende tegenmaatregelen nemen. Door voortdurende controle en regelmatige audits kunt u er ook voor zorgen dat uw beveiligingsmaatregelen zijn aangepast aan de voortdurend veranderende bedreigingen.Bedrijven met een gevestigd ISM hebben:

-

Competitieve voordelen, omdat een goed ingevoerd ISMS geen onderscheidend kenmerk in de markt kan zijn

-

Een hoog beveiligingsniveau om uw gevoelige en vertrouwelijke informatie te beschermen tegen diefstal, verlies en manipulatie

-

veiligheidsbewuste werknemers

-

kostenbesparing door het voorkomen van (IT-)beveiligingsincidenten

-

Hogere veerkracht bij onverwachte (IT) beveiligingsincidenten

-

Voldoen aan eisen van toezichthouders en contractuele partners

Hoe ziet een ISM-implementatie eruit?

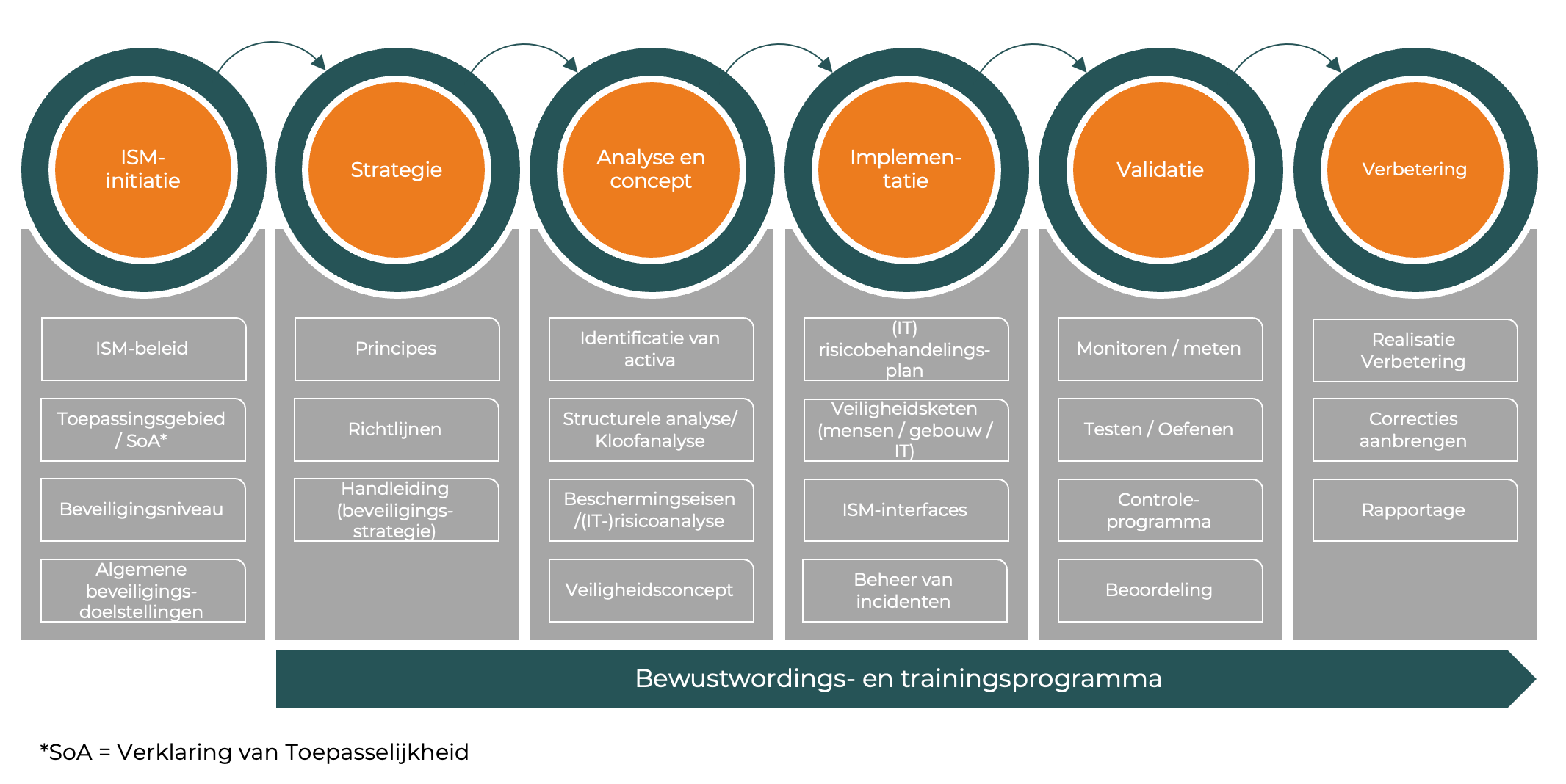

Onze gekwalificeerde experts ondersteunen u bij de implementatie of verdere ontwikkeling van uw ISMS met behulp van ons procesmodel, dat alle vereisten volgens ISO 27001 en het modulaire principe volgens BSI IT-Grundschutz combineert.

ISM-initiatie

Initiatie is de basis voor een succesvolle ISM-implementatie. Het management geeft opdracht tot de implementatie van ISM in het bedrijf in de vorm van een ISM-beleid. Het ISM-beleid definieert de organisatiestructuur, de beveiligingsdoelstellingen die overwogen moeten worden, het beveiligingsniveau dat bereikt moet worden en documenteert de vereiste processtappen. Het definieert ook maatregelen om het ISM-proces te onderhouden, te bewaken en continu te verbeteren.ISM-strategie

In de strategiefase wordt de procesorganisatie gedefinieerd en worden de routinetaken en -activiteiten gedocumenteerd. De van toepassing zijnde principes en standaard operationele procedures (SOP's) worden ook ontwikkeld.Analyse en concept

In de analysefase worden alle belangrijke componenten en middelen van de organisatie geïdentificeerd en wordt de respectieve kriticiteit bepaald met betrekking tot de gedefinieerde beveiligingsdoelstellingen (bijv. vertrouwelijkheid, integriteit en beschikbaarheid) om het vereiste beschermingsniveau te bepalen. Potentiële bedreigingen en kwetsbaarheden worden geïdentificeerd en geanalyseerd als onderdeel van de risicoanalyse. Er wordt beoordeeld hoe waarschijnlijk het is dat een risico zich voordoet en welke impact het zou hebben als het zich voordoet.Implementatie

De implementatiefase in ISM is de stap waarin de geplande beveiligingsstrategieën, beleidslijnen en controles in de praktijk worden gebracht. Deze fase is cruciaal omdat hier de theoretische en strategische overwegingen en resultaten van de vorige fasen (zoals ISM-strategie en -analyse en concept) worden omgezet in concrete maatregelen en veranderingen binnen de organisatie.Validatie

In de validatiefase van het ISM wordt gecontroleerd of de geïmplementeerde beveiligingsmaatregelen effectief, efficiënt en geschikt zijn om aan de beveiligingsdoelstellingen van de organisatie te voldoen. Deze fase omvat regelmatige tests en audits. Deze fase is cruciaal voor de voortdurende verbetering van het beveiligingsniveau en zorgt ervoor dat de organisatie kan reageren op nieuwe uitdagingen en veranderende bedreigingen. Regelmatige validatie en aanpassing van beveiligingsstrategieën zijn essentieel om een hoog niveau van informatiebeveiliging te handhaven.Verbetering

De verbeteringsfase is gericht op het continu verbeteren van de informatiebeveiliging van de organisatie. Continue verbetering (CIP of PDCA-cyclus) is het kernprincipe van alle moderne managementsystemen. De resultaten van de validatiefase vloeien naar deze fase en worden gebruikt om het potentieel voor verbetering te identificeren. Continue verbeteringen verhogen de algehele effectiviteit van het ISMS.Bewustzijn en trainingsprogramma

De implementatie van regelmatige bewustmakings- en trainingsprogramma's zijn cruciale onderdelen in de context van informatiebeveiliging. Een effectief bewustwordings- en trainingsprogramma helpt bij het minimaliseren van risico's, omdat werknemers beter in staat zijn beveiligingsrisico's te herkennen en op de juiste manier te handelen. Dit is cruciaal omdat menselijke factoren vaak de zwakste schakels in de veiligheidsketen zijn.Op de lange termijn helpen deze maatregelen bij het creëren van een veiligheidscultuur binnen de organisatie waarin veiligheid wordt gezien als een gedeelde verantwoordelijkheid.